Conteúdo Marcelo Fernandes

A ameaça dos drones usados por organizações criminosas

Diante desse novo vetor de violência, é necessário entender o fenômeno em duas diferentes perspectivas.

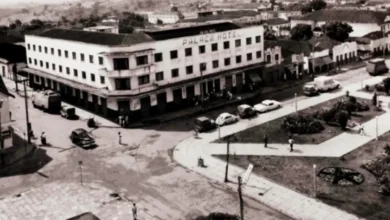

Nesta terça-feira (28 de outubro de 2025), durante a Operação Contenção — uma megaoperação policial que mobilizou cerca de 2.500 agentes nos Complexos do Alemão e da Penha — equipes foram alvo de ataques com drones adaptados para lançar explosivos.

Traficantes usaram drones para lançar bombas em retaliação a megaoperação no Rio de Janeiro com 2,5 mil policiais civis e militares realizada nos complexos do Alemão e da Penha para tentar prender integrantes do Comando Vermelho (CV). O drone arremessava bombas na Penha. pic.twitter.com/l6VzVWJBc4

— 7Minutos Notícias (@7minutos_news) October 28, 2025

As comunidades afetadas e as operações estão localizadas a aproximadamente 10–11 km do Aeroporto Internacional do Galeão (Galeão–Antonio Carlos Jobim), ou seja, em áreas muito próximas ao aeroporto, em termos aeronauticos.

Diante desse novo vetor de violência, é necessário entender o fenômeno em duas diferentes perspectivas.

A primeira perspectiva é o uso de operações psicológicas (PSYOPS) pelos grupos hostis: o emprego de drones armados, ou de ameaça aparente, exerce efeito psicológico sobre forças de segurança e populações — gera medo, reduz a liberdade de ação, pressiona por recuo e influencia percepção pública sobre segurança.

O propósito dos atacantes nem sempre é maximizar dano físico; muitas vezes visa sobretudo a coerção e o controle do ambiente urbano.

A segunda perspectiva – a negação do espaço aéreo: as forças h

🚩NARCOTERRORISTAS – CP❌

🇧🇷💀 🦅 Megaoperação no Rio de Janeiro.

Força e Honra 👊🏻 Heróis▪️Mais de 2.500 agentes realizam nesta terça (28) a Operação Contenção nos complexos do Alemão e da Penha, para prender 100 integrantes do Comando Vermelho, incluindo 30 do Pará.

▪️É… pic.twitter.com/vuU07ug7lH

— Márcia Diaz 🇧🇷🇦🇷🇮🇱🇺🇸 (@marcia0702) October 28, 2025

ostis estabeleceram formas de negar o uso do espaço aéreo por aeronaves das forças de segurança, tornando certas camadas do espaço aéreo hostis ou inacessíveis.

Para as duas perspectivas, há que se incorporar às ações de segurança meios para negar o uso do espaço aéreo a atores não autorizados, seja por detecção precoce, por neutralização controlada dos vetores, ou por medidas operacionais que impeçam o emprego efetivo do drone no objetivo pretendido.

Para responder à ameaça sem comprometer a segurança da aviação civil, muitos órgãos têm optado por sistemas C-UAS que não empregam jamming indiscriminado de radiofrequência. Esses sistemas concentram-se em detectar, identificar, rastrear e classificar aeronaves não autorizadas, com modos de mitigação que não impliquem bloqueio amplo de RF.

Soluções não-jamming tipicamente combinam: radar de curta distância ou sensores LiDAR, antenas de detecção de RF para identificar sinais de controle, sensores eletro-ópticos/infravermelho para reconhecimento visual, e algoritmos de fusão de sensores para rastreamento. As respostas possíveis incluem alertas, localização do piloto remoto (goniometria), orientação de patrulhas para captura, acionamento de medidas físicas (rede, interceptores cinéticos especializados) ou de controle remoto da aeronave quando isto for legal e tecnicamente viável.

NARCOTERRORISTAS

Megaoperação no Rio de Janeiro.

– Mais de 2.500 agentes, nesta terça (28) na Operação Contenção nos complexos do Alemão e Penha, para prender 100 integrantes do CV, incluindo 30 que vieram do Pará. pic.twitter.com/z3PYIVYKxT— Elise Wilshaw (@WilshawElise) October 28, 2025

O sistema LiDAR é a sigla de Light Detection and Ranging — ou, em português, Detecção e Medição por Luz.

Trata-se de um sensor óptico ativo que utiliza feixes de laser pulsado para medir distâncias com altíssima precisão.

O princípio é simples:

- 1. O sensor emite um pulso de luz laser (geralmente invisível, infravermelho).

- 2. Esse feixe atinge um objeto (por exemplo, um drone).

- 3. Parte da luz é refletida de volta para o sensor.

- 4. O sistema mede o tempo que o pulso levou para ir e voltar.

- 5. Com base nisso, calcula a distância exata até o objeto (tempo × velocidade da luz / 2).

Ao repetir esse processo milhares de vezes por segundo e em diferentes direções, o LiDAR cria um mapa tridimensional (3D) do ambiente — conhecido como nuvem de pontos.

Nos sistemas de defesa contra drones, o LiDAR tem funções específicas:

- a) Detecção de baixa altitude: localiza drones voando abaixo do alcance de radares tradicionais (entre prédios, árvores etc.).

- b) Rastreamento preciso: mede posição, distância e velocidade de pequenos alvos em movimento com precisão de centímetros.

- c)Identificação visual 3D: cria uma imagem tridimensional do objeto detectado, ajudando a distinguir um drone de um pássaro ou outro corpo.

Como usa feixes de luz, não emite ondas de rádio — portanto, não interfere em comunicações, GPS ou sistemas aeronáuticos.

Vantagens:

- a) Alta precisão (erros inferiores a 2 cm).

- b) Funciona bem em áreas urbanas e ambientes complexos.

- c) Pode operar à noite (usa laser próprio, não depende da luz do sol).

- d) Totalmente compatível com zonas próximas a aeroportos (sem risco de interferência de rádio).

Empresas como Hesai, Ouster, Velodyne e Luminar produzem sensores LiDAR utilizados em sistemas anti-drone e veículos autônomos.

No Brasil, empresas de integração de defesa (como Omnisys/Thales, Atech, Aeroscan) já incorporam sensores LiDAR em projetos de vigilância e monitoramento perimetral, especialmente em aeroportos e refinarias.

A vantagem central do modelo não-jamming é evitar interferência com telefonia móvel e com sistemas de radionavegação e comunicações aeronáuticas.

Em áreas próximas a aeroportos e aeródromos, o uso de técnicas de jamming pode colocar em risco operações de pouso/decolagem e comunicações de tráfego aéreo.

Por isso, sistemas que detectam e neutralizam sem perturbar o espectro radioelétrico são os mais adequados para esses teatros sensíveis.

As diretrizes e manuais da aviação civil destacam a necessidade de soluções que privilegiem detecção, identificação e contenção sem causar riscos à operação aeronáutica.

Recentemente, foi divulgada a aquisição, pela Força Aérea Brasileira, do sistema israelense D-Fend Solutions—solução de tomada de controle por RF (non-jamming, não-cinética).

Esse sistema possui as seguintes características:

- a) Detecção e rastreio de drones via análise de protocolos RF; integração com EO/IR e/ou radar de curto alcance em configurações de mercado.

- b) Mitigação por “takeover” (tomada de controle): em vez de bloquear o espectro (jamming), a solução “captura” o link C2 de determinados modelos comerciais, comandando pouso seguro ou retorno controlado.

- c) Compatibilidade com aeroportos: a FAA avaliou o EnforceAir2 como seguro para operações aeroportuárias, navegação e serviços de tráfego aéreo—ou seja, projetado para não interferir com telefonia móvel nem com radionavegação aeronáutica.

Uma evolução plausível e alarmante é o uso de swarms ( enxames ou grupos coordenados de pequenos drones) agindo de forma sincronizada para saturar defesas, aumentar probabilidade de acerto e multiplicar efeitos psicológicos.

O risco swarm tem as seguintes características:

- a) Saturação de sensores: múltiplos alvos pequenos podem criar falsos positivos e sobrecarregar sistemas de detecção;

- b) Táticas de distração: alguns drones servem de ‘iscas’ para atrair resposta enquanto outros executam a função letal;

- b) Redundância: perda de unidades individuais não impede o sucesso do ataque;

- c) Custo/benefício para o agressor: pequenos drones baratos e descartáveis tornam o ataque economicamente viável.

Mitigar swarms exige defesa em camadas: sensores capazes de rastrear múltiplos alvos simultaneamente, algoritmos de priorização de ameaça, contramedidas que permitam neutralizar grupos (rede de interceptação, projetores direcionais de energia em estágios avançados, interceptores cinéticos leves), e, sobretudo, protocolos táticos e redundância no abrigo e mobilidade de forças.

Diante desse cenário, recomenda-se que:

a) Para áreas próximas a aeroportos e perímetros sensíveis:

- 1. Adotar sistemas C-UAS não-jamming como padrão para zonas limítrofes a aeródromos — esses sistemas minimizam risco a comunicações aeronáuticas e redes civis, mantendo capacidade de detecção e resposta. (Ver manuais e diretrizes da ANAC/BASeT).

- 2. Implantar defesa em camadas — fusão de sensores (radar de curto alcance+RF+EO/IR), capacidade de rastreamento automático de múltiplos alvos e integração com centros de comando.

- 3. Protocolos de escalonamento de resposta — alarmes, realocação de efetivo, cobertura e uso de interceptores autorizados quando legalmente permitido. Em áreas com tráfego aéreo, qualquer ação cinética ou interferência deve ser coordenada com controle de tráfego aéreo.

- 4. Fortalecer proteção física e dispersão — bases móveis e pontos de comando com abrigos blindados temporários e redundância logística para reduzir exposição direta a ataques aéreos.

- 5. Treinamento e rotinas de prontidão — exercícios específicos para identificação de incursões, técnicas de proteção individual e coletiva, e simulações de swarm.

- 6. Integração de inteligência — análise de padrões de emprego de drones, identificação de pontos de lançamento frequentes, apreensão de estoques e investigação criminal para cortar a cadeia de suprimento. Reportagens sobre o episódio de hoje destacam que criminosos adaptaram drones civis para lançamento de granadas, o que reforça a necessidade de ações de inteligência e cadeia de apreensão.

- 7. Comunicação pública e PSYOPS defensiva — mensagens para desestimular emprego de drones em áreas urbanas, alertas sobre zonas proibidas temporárias e cooperação com moradores para relatar lançamentos suspeitos.

b) Para operações como a ocorrida hoje, deve ser adotada uma arquitetura em camadas, compondo o que já existe (helicópteros, rádios, câmeras) com C-UAS:

1) Camada

1 – Alerta ampliado (perímetro de 3–5 km do AO):

Fixos: nós RF dedicados em telhados/torres; quando possível, radar curto alcance cobrindo vales e eixos prováveis de aproximação.

Móveis: kits RF em viaturas de comando e pontos avançados (UPPs, bases táticas).

Procedimento: ao primeiro “hit”, notificação automática no COP (centro de operações), com heatmap de prováveis locais de decolagem.

2) Camada 2 – Decisão e mitigação:

Em modelo compatível, executar takeover e pouso seguro numa “zona de captura” (pátio controlado).

Em modelo não compatível ou sem link RF detectável, elevar prontidão: abrigo, dispersão, rotas cobertas, negros de teto (ver Camada 3), EO/IR para confirmação e interceptores autorizados se disponíveis e seguros para o entorno.

3) Camada 3 – Proteção física e TTPs anti-granada:

a) Coberturas superiores nos PC (postos de comando), tendas balísticas/“overhead cover” leves nos pontos estáticos.

b) Dispersão: evitar formação compacta de tropas ao ar livre; deslocar em “saltos” curtos sob abrigo.

c) Rotina “look-up”: vigias dedicados para céu/telhados durante contato.

d) Movimento & engano: PC móveis (swap periódico de localização); uso tático de iscas veiculares para desviar ataque.

4) Camada 4 – Integração com aviação/ANAC/BASeT:

cadastro prévio de drones “amigos” (helicópteros filmando, RPAS autorizados) no banco do C-UAS, para reduzir falsos positivos.

Finalmente, cabe dizer que o emprego criminoso de drones — inclusive a possibilidade de swarms — eleva substancialmente o risco às operações policiais e à segurança pública.

Em teatros com presença de tráfego aéreo, a prioridade deve ser a proteção do espaço próximo aos aeródromos por meio de soluções C-UAS não-jamming, combinadas com doutrina operacional que aborde PSYOPS e negação do espaço aéreo.

Medidas concretas devem incluir a implantação de detectores perímetricos, protocolos de resposta rápida, integração de inteligência e campanhas de informação pública.

Somente uma abordagem integrada pode garantir e reduzir tanto o risco físico quanto o efeito psicológico buscado por grupos criminosos.

O assunto é sério, pois a guerra de Drones chegou finalmente ao Brasil.

Por Marcelo Fernandes

Coronel Intendente da Reserva da Aeronáutica; Administrador de Empresas; Especialista em Orçamento, Planejamento e Gestão Pública; Especialista em Logística Empresarial. Hoje é tambem colunista do Portal 7Minutos

Siga o ‘ 7Minutos’ nas redes sociais

X (ex-Twitter)

Instagram

Facebook

Telegram

Truth Social